Пришло тут сегодня с утра. Что тут и говорить о надежности 5 ветки :)

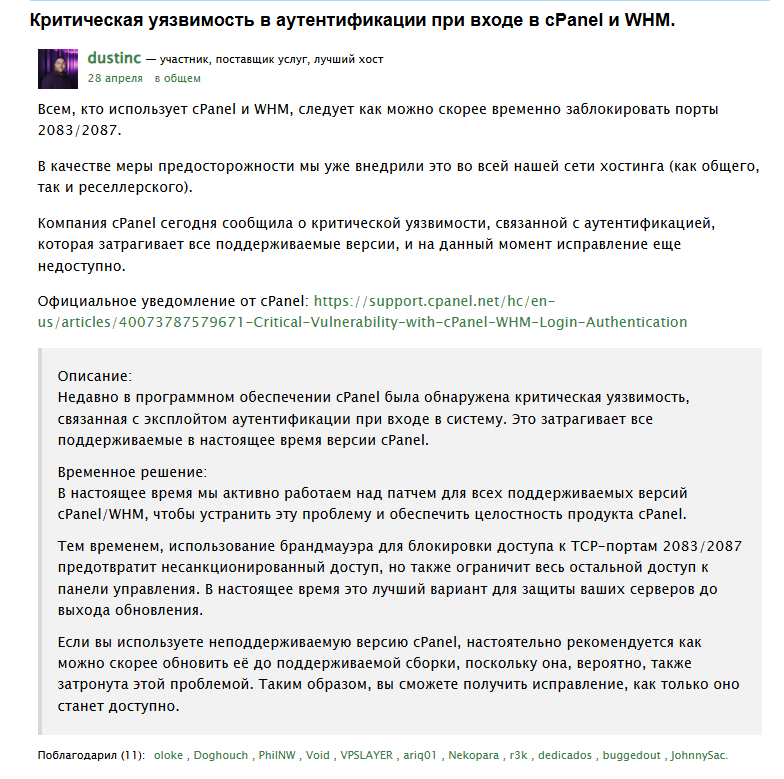

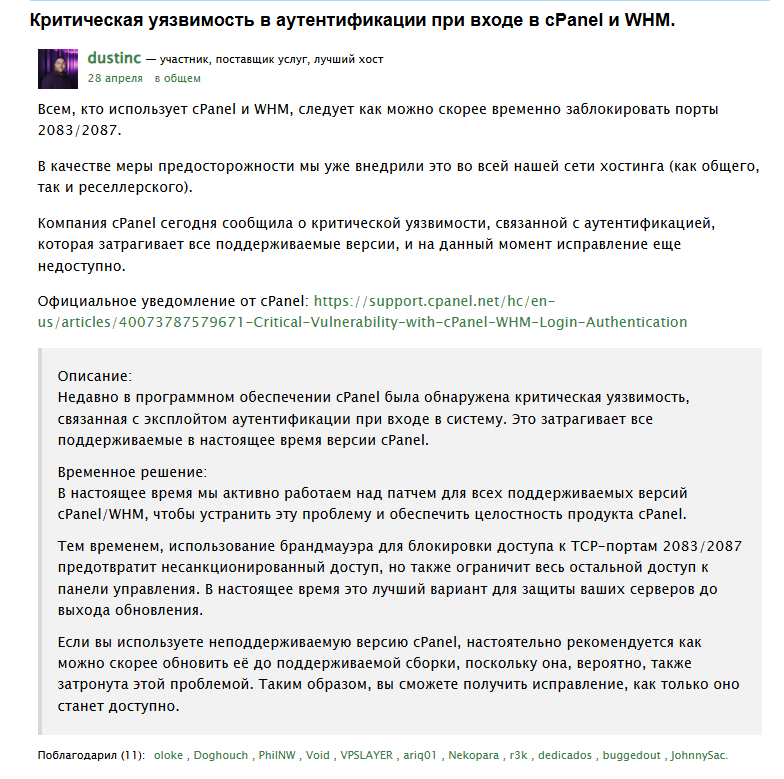

Subject: Критическая уязвимость в продуктах ISPSystem 5-й версии.

— Уважаемые клиенты!

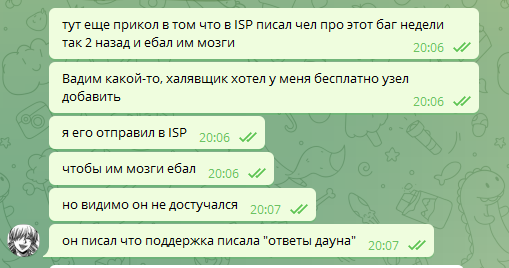

Была обнаружена критическая уязвимость в продуктах ISPSystem 5й версии.

Мы крайне рекомендуем обновиться до указанных ниже версий:

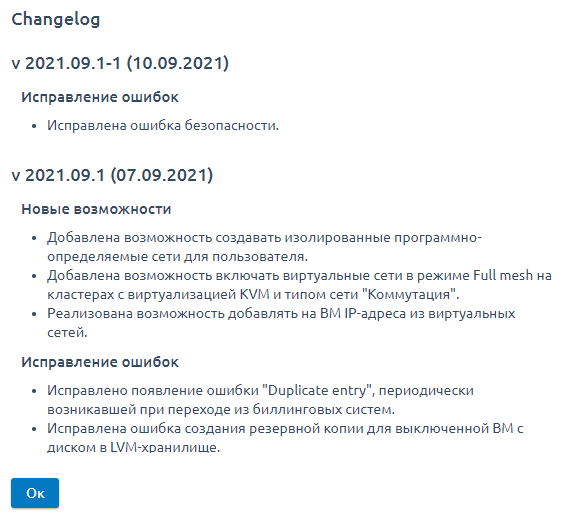

ISPmanager 5 Lite — стабильная ветка 5.17.8 или бета 5.18.6

— VMmanager — стабильная ветка 5.17.11 или бета 5.18.7

— VEmanager — стабильная ветка 5.17.10 или бета 5.18.6

— DCImanager — стабильная ветка 5.17.8 или бета 5.18.5

— DNSmanager — стабильная ветка 5.17.8 или бета 5.18.5

— IPmanager 5 — стабильная ветка 5.17.8 или бета 5.18.5

— COREmanager — стабильная ветка 5.17.9 или бета 5.18.6

Для обновления панелей, установленных старым способом (через COREmanager), зайдите в COREmanager (по адресу

https://ВашIP:1500/core), в разделе «Приложения» выберите нужные приложения и нажмите «Обновить». Если в COREmanager у Вас нет раздела «Приложения», то панель была установлена новым способом.

Для обновления панелей, установленных новым способом (через репозиторий), выполните обновление средствами Вашей операционной системы (yum update coremanager _ВашаПанель_ для CentOS и apt-get update && apt-get upgrade coremanager _ВашаПанель_ для Debian).